ネットワークセキュリティの基礎知識 UTMとは?ファイアウォールとの違いとは?

目次[非表示]

- 1.UTMとは

- 2.UTMの代表的な機能

- 2.1.ウェブフィルタリング

- 2.2.IDS・IPS(不正侵入検知・防御)

- 2.3.迷惑メール対策

- 2.4.アンチウイルスゲートウェイ

- 2.5.アプリケーションコントロール

- 3.UTMとファイアウォールの違い

- 3.1.ファイアウォールはUTMの機能のひとつ

- 3.2.セキュリティ対策の範囲に違いがある

- 4.ネットワークの安全性を高めるにはUTMの導入が効果的

デジタル化やITの活用が進む中で、企業や組織を狙ったサイバー攻撃も増加しています。

安全かつ適切に利用をしていくためにも、ウイルス感染や情報漏えいを防ぐためのセキュリティ対策は欠かせません。

ネットワークセキュリティについて考える上で重要な「UTM(統合脅威管理)」の代表的な機能や、UTMとファイアウォールの違いについて解説します。

UTMとは

ネットワークの安全性を高めるために有効な対策の一つとして、UTMが挙げられます。

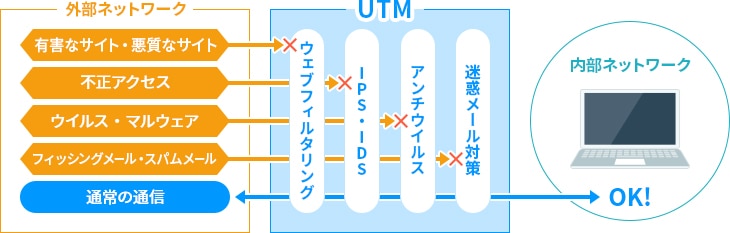

UTM(Unified Threat Management)とは、ウイルス感染対策や情報漏えい防止など、ネットワークの安全性を高めるための複数の機能を兼ね備えたセキュリティシステムで、日本語では「統合脅威管理」といいます。

UTMを外部ネットワーク(インターネット)と内部ネットワーク(社内ネットワーク)の出入り口に設置することにより、不正アクセスやウイルス、迷惑メールなど、さまざまな脅威から内部ネットワークを守ることができます。

ネットワークを介した脅威に常にさらされている今、多くの機能を備えた統合型のセキュリティ対策は不可欠です。

UTMの代表的な機能

UTMの代表的な機能には以下のようなものが挙げられますが、UTMは提供する会社やサービスによって含まれている機能に違いがあるため、導入する際にしっかり確認しましょう。

ウェブフィルタリング

ウェブフィルタリングは、ウェブの通信を監視して危険なウェブサイトを発見した場合に閲覧制限をかける機能です。

ウェブサイトの中には、暗証番号やクレジットカード番号などの個人情報を盗みとるフィッシングサイトや、閲覧しただけでスパイウェアを仕込まれてしまう有害なサイトがあります。

そのような悪意のあるサイトに対して閲覧制限をかけることによって、情報漏えいやウイルス感染を防ぎます。

IDS・IPS(不正侵入検知・防御)

IDS(Intrusion Detection System、不正侵入検知システム)・IPS(Intrusion Prevention System、不正侵入防御システム)は、外部からの不正アクセスを検知すると同時に、内部ネットワークから外部に向けた不正通信をブロックする機能です。

この2つのシステムを組み合わせることで、ウイルス感染や不正アクセスの防止だけでなく、情報流出も防ぐことができるのでネットワークの安全性がより高まります。

迷惑メール対策

迷惑メール対策は、有害なウェブサイトへ誘導するURLが記載されたフィッシングメールや、添付ファイルを開くことによってウイルスに感染させるスパムメールを検知してブロックする機能です。

こうした不要なメールをブロックすることで、セキュリティリスクを低くすることはもちろん、業務効率の低下を防ぐことにもつながります。

アンチウイルスゲートウェイ

アンチウイルスゲートウェイは、メールやウェブサイトに潜むウイルスやマルウェアをネットワークの入口で遮断して侵入を防ぐ機能です。

ウイルスの感染経路で多いのは、ウェブサイトからダウンロードやメールの添付ファイルであるため、あらかじめそこからの侵入を防ぐ環境を整えておくことが大切です。

アプリケーションコントロール

アプリケーションコントロールは、ネットワーク管理者が設定したポリシーに基づいて使用できるアプリケーションを制御する機能です。

ウェブサイトからダウンロードしたアプリケーションにスパイウェアが仕込まれている可能性もあります。

そうした危険なアプリを検出して起動させないよう制御し、情報漏えいを防ぎます。

また、業務に必要のないアプリケーションなどの通信も制限することができるので、業務効率化にも役立ちます。

UTMとファイアウォールの違い

さまざまな機能が含まれるUTMですが、セキュリティ機能として有名なファイアウォールとはどのような違いがあるのでしょうか。

UTMとファイアウォールの違いについて確認していきましょう。

ファイアウォールはUTMの機能のひとつ

ファイアウォールはUTMの母体となった代表的な機能のひとつで、外部からの不正アクセスをブロックしてくれるシステムです。

また、内部から外部へのアクセス制限をかけたり、内部から外部へ機密情報を送信しようとする通信をブロックすることもできます。

セキュリティ対策の範囲に違いがある

脅威の種類 |

ファイアウォール |

UTM |

|---|---|---|

不正アクセス |

〇 |

〇 |

ウイルス・マルウェア |

× |

〇 |

フィッシングメール・スパムメール |

× |

〇 |

有害なサイト・悪質なサイト |

× |

〇 |

UTMとファイアウォールの違いは、防御できるリスクの数やセキュリティ対策の範囲です。

外部からの不正アクセスを防止するという点ではどちらも同じですが、UTMはその他にウイルス感染対策や迷惑メール対策などさまざまな機能があるため、ファイアウォールに比べてセキュリティ対策の範囲が広いのが特徴です。

つまり、UTMはファイアウォールでは防ぎきれなかった脅威にも備えることができます。

また、UTMは外部ネットワークとつながるモデムに接続するので、すべての通信がUTM経由になります。

そのため、パソコンやスマートフォンだけでなく、プリンターやオフィス複合機も外部の攻撃から守ることができるのです。

ネットワークの安全性を高めるにはUTMの導入が効果的

パソコンやスマートフォン、複合機器など、さまざまな端末がネットワークを介してつながっているなかで、ウイルスの侵入・感染拡大を防ぐためにはUTMの導入が効果的です。

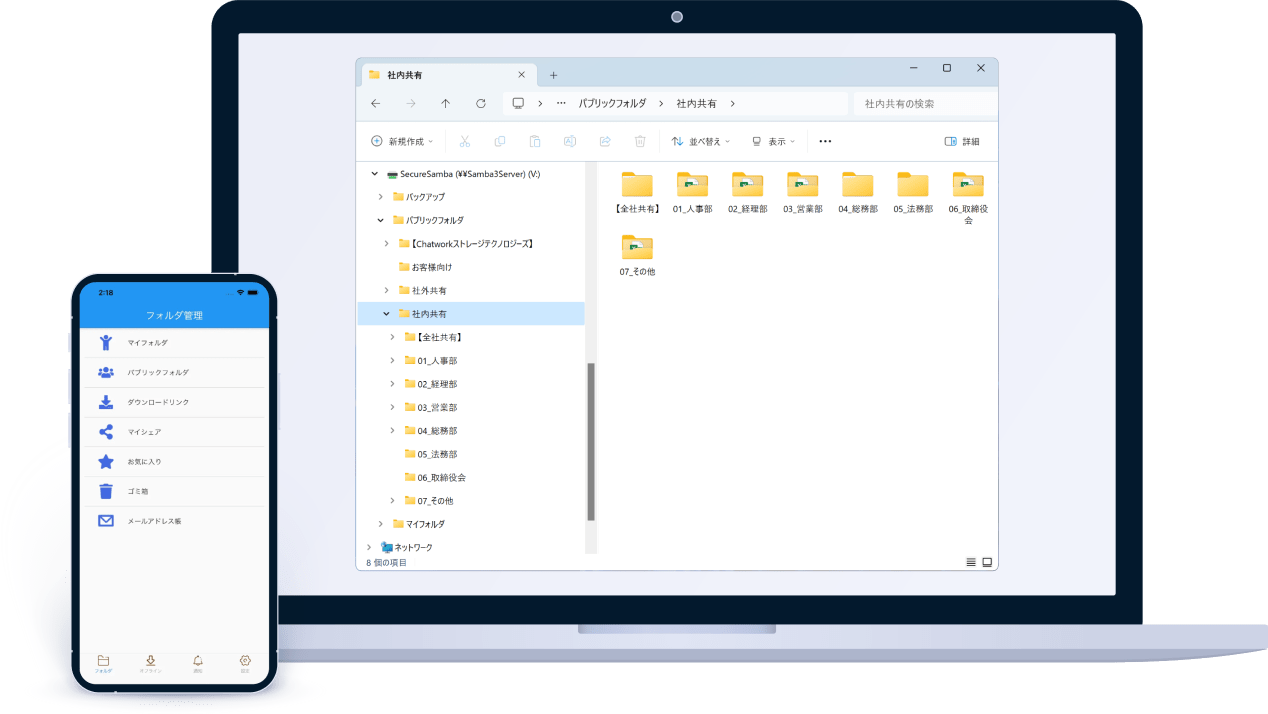

また、オンラインストレージを導入する企業も増えていますが、セキュリティ面が気になるというケースも少なくありません。

国産オンラインストレージ「セキュアSAMBA」なら「UTM連携」によって、自社にセキュリティ担当者がいなくても、時間やコストをかけずにセキュリティを強化することができます。

「UTM連携」が可能な無料から使えるセキュアSAMBAをデータの共有や保存に利用することで安全性を向上させて業務に活用してみてはいかがでしょうか。