クラウドストレージの安全性は万全?法人向けセキュリティ対策と選び方

目次[非表示]

- 1.クラウドストレージの基本と安全性が問われる理由

- 2.クラウドストレージに潜む3つの危険性

- 2.1.危険性1:外部からの脅威

- 2.2.危険性2:内部に起因する脅威

- 2.3.危険性3:システム・サービス自体の脅威

- 3.事業者は何をしている?安全性を支える5つの技術的対策

- 3.1.対策1:データの「暗号化」- 通信と保管の両面から守る

- 3.2.対策2:サーバーの「冗長化」とバックアップ - データ消失を防ぐ

- 3.3.対策3:不正侵入の検知・防御 - 24時間365日の監視体制

- 3.4.対策4:脆弱性への対応 - 常に最新の状態を保つ

- 3.5.対策5:第三者認証の取得 - 客観的な信頼性の証明

- 4.【利用者向け】今すぐできる!クラウドストレージのセキュリティ強化策7選

- 4.1.対策1:認証の強化 - 入り口を固める

- 4.2.対策2:アクセス権限の最適化 -「知るべき人だけ」に情報を

- 4.3.対策3:ログの監視 -「いつ・誰が・何をしたか」を把握する

- 4.4.対策4:従業員へのセキュリティ教育 - 意識を組織の文化に

- 4.5.対策5:利用ルールの策定と周知徹底

- 4.6.対策6:デバイス管理の徹底 - 持ち込み・持ち出しを制御

- 4.7.対策7:ファイルアップロード時のウイルスチェック

- 5.【法人向け】安全なクラウドストレージの選び方 6つのチェックポイント

- 5.1.ポイント1:求められるセキュリティ機能が網羅されているか

- 5.2.ポイント2:国内データセンターで管理・運用されているか

- 5.3.ポイント3:万が一のときのサポート体制は万全か

- 5.4.ポイント4:操作ログ(監査ログ)の管理機能は十分か

- 5.5.ポイント5:コストと機能・セキュリティレベルのバランスは適切か

- 5.6.ポイント6:無料トライアルで操作性と管理機能を確認できるか

- 6.リスクの理解と適切な対策で、クラウドを企業の力に

テレワークの浸透やDX推進の流れを受け、多くの企業で導入が進むクラウドストレージ。

その利便性は誰もが認めるところですが、一方で「会社の重要なデータをインターネット上に預けて、本当に安全なのだろうか?」という漠然とした、しかし根深い不安を抱えている担当者も多いのではないでしょうか。

特に、専門のIT部門を持つことが難しい中小企業にとって、セキュリティ対策は頭の痛い問題です。

本記事では、まさにそうした企業の情シス兼務担当者やストレージの利用に初めて向き合う人に向け、クラウドストレージの安全性に関して解説していきます。

クラウドストレージの基本と安全性が問われる理由

はじめにクラウドストレージとはどういうものなのか、またその安全性が重要視される理由について解説します。

そもそもクラウドストレージとは?オンプレミスとの違い

クラウドストレージとは、インターネット(クラウド)上にあるデータ保管用のスペースを利用するサービスです。

これまでの主流だった、自社内にサーバー機器を設置して管理する「オンプレミス」とは対照的に、サービス事業者が管理する巨大なデータセンターにデータを保管します。

利用者はインターネット接続さえあれば、PCやスマートフォン、タブレットなど、さまざまなデバイスから時間や場所を問わずにデータへアクセスできます。

この手軽さと、複数人でのファイル共有・共同編集が容易な点が、多くの企業で導入される理由です。

なぜ「危険性」や「安全性」がこれほど重要視されるのか

クラウドストレージの安全性が問われる最大の理由は、企業の最も重要な資産である「データ」を、物理的に社外の事業者に預けるというサービス形態そのものにあります。

自社の管理下から離れることで、以下のような新たな懸念が生まれるのです。

悪意のある第三者によるサイバー攻撃の標的にならないか?

従業員の不注意や不正行為が、情報漏えいに直結しないか?

サービス提供元の障害や災害で、データが失われることはないか?

これらの懸念は、決して杞憂ではありません。

リスクを正しく理解し、適切な対策が講じられたサービスを選び、そして正しく運用することが、クラウドの恩恵を最大限に享受するための絶対条件となります。

クラウドストレージに潜む3つの危険性

クラウドストレージを利用する上で想定すべき危険性(リスク)は、大きく3つのカテゴリーに分けられます。

それぞれのリスクを具体的に見ていきましょう。

危険性1:外部からの脅威

インターネットに接続されている以上、悪意を持った第三者からのサイバー攻撃を受けるリスクは避けられません。

不正アクセスによる情報漏えい・データの改ざん

攻撃者が盗み出したIDとパスワードを使ったり、システムの脆弱性を突いたりして、正規の利用者になりすまし不正にログインするケースです。

顧客情報や開発中の製品情報といった機密情報が盗まれたり、重要なデータが改ざん・削除されたりする可能性があります。

ランサムウェアによる業務停止リスク

近年、特に被害が拡大しているのが「ランサムウェア」です。

これは、データを勝手に暗号化して利用できない状態にし、その解除(復号)と引き換えに身代金を要求するマルウェア(悪意のあるプログラム)です。

クラウドストレージが感染すると、組織全体の共有ファイルが人質に取られ、事業が完全に停止してしまう甚大な被害に繋がりかねません。

標的型攻撃とアカウント乗っ取り

特定の企業や個人を狙い、巧妙な手口で情報を盗み出そうとするのが「標的型攻撃」です。

業務連絡を装ったメールで偽サイトに誘導し、IDとパスワードを入力させてアカウント情報を詐取します。

一度アカウントが乗っ取られると、そのアカウントを足がかりに、さらに内部へと侵入を許してしまいます。

危険性2:内部に起因する脅威

セキュリティリスクは、なにも外部からだけとは限りません。組織内部の人間が原因となるケースも後を絶ちません。

設定ミスによる意図しない情報公開

「このフォルダは関係者だけが見られるように」と思っていたのに、アクセス権限の設定を誤り、「リンクを知っていれば誰でも閲覧可能」な状態になっていた、というような人為的ミスです。

この状態でURLが外部に流出すれば、それは大規模な情報漏えい事故に直結します。

従業員によるデータの不正な持ち出し

退職間際の従業員や、会社に不満を持つ従業員が、顧客リストや技術情報などを個人のUSBメモリや別のクラウドサービスにコピーして持ち出す、といった内部不正のリスクです。

悪意を持った行為は、発見が難しい場合も多く、深刻な被害をもたらすことがあります。

シャドーITと私物デバイス利用のリスク

会社の許可なく、従業員が個人契約のチャットツールや無料のクラウドストレージで業務ファイルをやり取りすることを「シャドーIT」と呼びます。

これらは会社のセキュリティ管理が及ばないため、情報漏えいの温床となりやすい危険な行為です。

また、私物のPCやスマートフォンを業務に使う場合も、そのデバイスの紛失やウイルス感染が、そのまま会社の情報資産のリスクとなります。

危険性3:システム・サービス自体の脅威

利用者や攻撃者だけでなく、クラウドサービスそのものに起因するリスクも存在します。

サービス障害によるデータアクセス不能

サービス提供元のデータセンターで、大規模なシステム障害やネットワーク障害が発生し、一時的にサービスが利用できなくなるリスクです。

業務がクラウドストレージに依存している場合、障害が起きている間は仕事が完全にストップしてしまう可能性があります。

大規模災害によるデータセンターの物理的損失

地震や水害といった自然災害により、データセンター自体が物理的なダメージを受ける可能性もゼロではありません。

信頼できる事業者であれば、遠隔地にバックアップを置くなどの対策を講じていますが、対策が不十分な場合はデータが完全に失われる危険性も考えられます。

サービス提供事業者の倒産・事業終了リスク

万が一、サービスを提供している事業者が倒産したり、採算が合わずにサービスを終了してしまったりするリスクです。

突然サービスが使えなくなり、預けていたデータを取り出せなくなる、といった事態も想定しておく必要があります。

事業者は何をしている?安全性を支える5つの技術的対策

前述のような多様なリスクに対し、信頼できるクラウドストレージ事業者は、利用者が安心してデータを預けられるよう、多重のセキュリティ対策を講じています。その代表的なものを紹介します。

対策1:データの「暗号化」- 通信と保管の両面から守る

暗号化は、セキュリティ対策の基本であり、最も重要な技術です。

万が一データが第三者の手に渡っても、意味のない文字列の羅列にしか見えず、内容を解読できないようにします。

通信経路の暗号化(SSL/TLS)

利用者のPCやスマートフォンと、クラウドストレージのサーバーとの間の通信を暗号化する技術です。

WebサイトのURLが「https://」で始まるものがこれにあたります。

これにより、カフェのフリーWi-Fiなど、安全とはいえないネットワーク環境で通信内容を盗み見(盗聴)されるのを防ぎます。

保管データの暗号化(AES256など)

サーバー上に保存されているファイルデータそのものを暗号化する技術です。

AES256といった強固な暗号化方式が一般的に用いられます。万が一、攻撃者がサーバーへの侵入に成功しファイルを盗み出したとしても、中身を読み取ることは極めて困難になります。

対策2:サーバーの「冗長化」とバックアップ - データ消失を防ぐ

冗長化とは、システムに何らかの障害が発生してもサービスを継続できるよう、同じ機能を持つ機器やシステムを複数系統、用意しておくことです。

多くの事業者では、複数のサーバーや、物理的に離れた複数のデータセンターにリアルタイムでデータを複製(レプリケーション)しています。

これにより、特定のサーバーやデータセンターが災害などでダウンしても、別の拠点が処理を引き継ぎ、データ消失のリスクを大幅に低減しています。

対策3:不正侵入の検知・防御 - 24時間365日の監視体制

データセンターの入り口では、何重もの防御壁でサイバー攻撃を食い止めています。

ファイアウォールとWAF

「ファイアウォール」は、外部ネットワークからの不正な通信を監視し、遮断する「防火壁」の役割を果たします。

さらに、「WAF(Web Application Firewall)」は、アプリケーションの脆弱性を狙ったより巧妙な攻撃を防ぐことに特化した、もう一段階上の防御システムです。

IDS(不正侵入検知システム)/IPS(不正侵入防御システム)

「IDS」は、ネットワーク内の通信を監視し、不正なアクセスやその兆候を検知して管理者に警告するシステムです。

一方、「IPS」は、検知するだけでなく、その場で不正な通信を自動的に遮断する防御機能まで備えています。

これらの仕組みで、脅威の早期発見と被害の未然防止に努めています。

対策4:脆弱性への対応 - 常に最新の状態を保つ

ソフトウェアには「脆弱性」と呼ばれるセキュリティ上の弱点が見つかることがあります。

信頼できる事業者は、常にセキュリティ情報を収集し、脆弱性が発見され次第、速やかに修正プログラム(パッチ)を適用することで、システムを常に最新かつ安全な状態に保っています。

対策5:第三者認証の取得 - 客観的な信頼性の証明

事業者が「安全です」と自称するだけでなく、客観的な基準でその安全性を証明しているかも重要な指標です。

ISMS(ISO/IEC 27001)認証とは

組織における情報セキュリティ管理体制(マネジメントシステム)が、国際標準規格である「ISO/IEC 27001」に適合していることを、第三者機関が審査・認証する制度です。

この認証を取得している事業者は、情報セキュリティに対して組織的に取り組んでいる証となります。

SOC2保証報告書とは

米国公認会計士協会(AICPA)が定める基準に基づき、外部の監査人がクラウドサービスのセキュリティや可用性、プライバシーなどの管理体制を評価した報告書です。

特にセキュリティを重視する企業にとって、信頼性を判断する重要な材料となります。

【利用者向け】今すぐできる!クラウドストレージのセキュリティ強化策7選

事業者の対策がいかに強固でも、それだけでは万全とはいえません。

利用者側の私たち一人ひとりがセキュリティ意識を持ち、適切な対策を講じることが不可欠です。

対策1:認証の強化 - 入り口を固める

推測されにくいパスワードの作成と管理

セキュリティ対策の基本中の基本です。「12345678」や「password」、自社の名前や電話番号といった安易なパスワードは絶対に使用しないでください。

大文字、小文字、数字、記号を組み合わせた、12文字以上の長く複雑な文字列にしましょう。

また、他のサービスとのパスワードの使い回しは、漏えい時の被害を拡大させるため厳禁です。

二要素認証(多要素認証)の必須設定

二要素認証とは、IDとパスワードによる知識情報に加え、「スマートフォンアプリに表示される確認コード(所持情報)」や「指紋認証(生体情報)」など、2つ以上の要素を組み合わせて本人確認をおこなう仕組みです。

万が一パスワードが漏れても、第三者の不正ログインを極めて効果的に防げます。

サービスにこの機能があれば、必ず有効にしましょう。

対策2:アクセス権限の最適化 -「知るべき人だけ」に情報を

「最小権限の法則」の徹底

ファイルやフォルダへのアクセス権限は、業務上、本当にその情報が必要な人にだけ、必要最小限の権限(閲覧のみ、編集可能など)を付与するというのが鉄則です。

部署や役職に関わらず、全従業員がすべての情報にアクセスできる状態は非常に危険です。

定期的な権限の見直しと棚卸し

人事異動や担当プロジェクトの変更、退職など、人の入れ替わりは頻繁に発生します。

情報にアクセスする必要がなくなった人の権限は、速やかに削除または変更しなければなりません。

半期に一度など、定期的にアクセス権限の棚卸しをおこなう運用ルールを設けましょう。

対策3:ログの監視 -「いつ・誰が・何をしたか」を把握する

多くの法人向けサービスには、ファイルの閲覧、編集、ダウンロード、削除といった操作の履歴(ログ)を記録・閲覧する機能があります。

定期的にログを確認することで、不審なアクティビティを早期に発見できます。

また、万が一インシデントが発生した際には、原因究明のための重要な手がかりとなります。

対策4:従業員へのセキュリティ教育 - 意識を組織の文化に

どんなに優れたツールを導入しても、使う人の意識が低ければ効果は半減します。

フィッシング詐欺の巧妙な手口、パスワード管理の重要性、社内ルールの遵守など、情報セキュリティに関する研修を定期的に実施し、組織全体のセキュリティリテラシーを向上させることが重要です。

対策5:利用ルールの策定と周知徹底

「私物デバイスからのアクセスは原則禁止」「機密性の高い情報を含むファイルは、ダウンロードを禁止し、閲覧のみとする」「退職者のアカウントは、退職日当日に必ず削除する」など、組織としてクラウドストレージの利用に関する明確なルールを定めます。

そして、そのルールを全従業員に周知し、遵守させることが内部からの情報漏えいを防ぎます。

対策6:デバイス管理の徹底 - 持ち込み・持ち出しを制御

法人向けサービスの中には、会社が許可した特定のデバイスからしかアクセスできないように制限する機能(デバイス認証)があります。

これを活用すれば、従業員の私物デバイスからの安易なアクセスを防ぎ、シャドーITのリスクを低減できます。

対策7:ファイルアップロード時のウイルスチェック

多くのクラウドストレージには、ファイルをアップロードする際に自動でウイルススキャンを実行する機能が備わっています。

これにより、マルウェアに感染したファイルが共有され、組織全体に被害が拡大するのを防ぐことができます。

このような機能が有効になっているかを確認しましょう。

【法人向け】安全なクラウドストレージの選び方 6つのチェックポイント

これまで解説してきた内容を踏まえ、法人が安全性の高いクラウドストレージを選ぶ際に、特にチェックすべき6つのポイントをまとめました。

ポイント1:求められるセキュリティ機能が網羅されているか

企業のセキュリティポリシーに合わせて、柔軟かつ強固な設定ができるかを確認します。

自社が求めるセキュリティレベルを明確にした上で、必要な機能が備わっているかを見極めましょう。

法人向けサービスで確認したいセキュリティ機能一覧

機能分類 | 具体的な機能例 | チェックしたいポイント |

|---|---|---|

不正アクセス対策 | IPアドレス制限、デバイス認証、二要素認証(多要素認証) | 社内ネットワークからのみ、会社支給の端末からのみ、といった厳格なアクセス制御が可能か。 |

データ保護 | 通信の暗号化(SSL/TLS)、保管ファイルの暗号化(AES256など) | 業界標準の強固な暗号化方式を採用しているか。 |

情報漏えい対策 | 詳細なアクセス権限設定、ファイルのダウンロード禁止、共有リンクのパスワード設定・有効期限設定、電子透かし | フォルダやファイル単位で柔軟に権限を設定できるか。外部共有時のリスクを制御できるか。 |

内部不正・事故対策 | 操作ログ(監査ログ)の取得・管理、アンチウイルス機能 | 「いつ、誰が、何をしたか」を長期間保存し、追跡できるか。アップロード時のウイルスチェックはあるか。 |

ポイント2:国内データセンターで管理・運用されているか

日本の法律や各種ガイドラインに準拠した運用が期待できるため、国内のデータセンターでデータが管理されているサービスは、多くの日本企業にとって安心材料となります。

海外のデータセンターの場合、データが保管されている国の法律(データ開示請求など)が適用される可能性があることも念頭に置く必要があります。

ポイント3:万が一のときのサポート体制は万全か

操作方法がわからない、システムに不具合が生じた、といった場合に、迅速かつ的確なサポートを受けられるかは非常に重要です。電話やメールでの問い合わせが可能か、対応時間は平日日中のみか24時間365日か、そして何よりも日本語でスムーズにコミュニケーションが取れるかを確認しましょう。

ポイント4:操作ログ(監査ログ)の管理機能は十分か

前述のとおり、操作ログはセキュリティインシデントの予防と追跡に不可欠です。

ログの保存期間は十分か(例:1年以上)、管理者が必要な情報を容易に検索・抽出できるか、といったログ管理機能の使いやすさも重要な選定基準です。

ポイント5:コストと機能・セキュリティレベルのバランスは適切か

一般的に、セキュリティ機能が豊富なサービスほど、利用料金は高くなる傾向があります。

自社の事業内容や取り扱う情報の機密性を考慮し、どのレベルのセキュリティが必要かを判断しましょう。

「ただ安いから」という理由だけで選ぶのではなく、事業を守るための投資として、コストと機能のバランスが取れたサービスを選ぶことが重要です。

ポイント6:無料トライアルで操作性と管理機能を確認できるか

本格導入を決める前に、必ず無料トライアル期間を利用しましょう。

IT担当者が管理画面の分かりやすさや設定のしやすさを確認するだけでなく、実際に利用する現場の従業員にも操作感を試してもらうことが大切です。

誰にとっても直感的で使いやすいサービスを選ぶことが、導入後のスムーズな定着と、ヒューマンエラーの削減につながります。

リスクの理解と適切な対策で、クラウドを企業の力に

本記事では、クラウドストレージの安全性について、潜む危険性から事業者・利用者双方の対策、そして法人向けの選び方まで、網羅的に解説してきました。

クラウドストレージは、もはや「導入するかしないか」を議論する段階ではなく、「いかに安全に活用してビジネスを成長させるか」を考えるべきツールです。

そのためには、漠然とした不安を持つのではなく、リスクを正しく理解し、自社の状況に合わせて適切な対策を講じることが何よりも重要です。

特に法人利用においては、この記事で挙げたような、詳細なアクセス権限設定、強固な認証機能、操作ログの管理、そして国内データセンターでの運用といったセキュリティ要件は、企業の重要な情報資産を守るための生命線といえます。

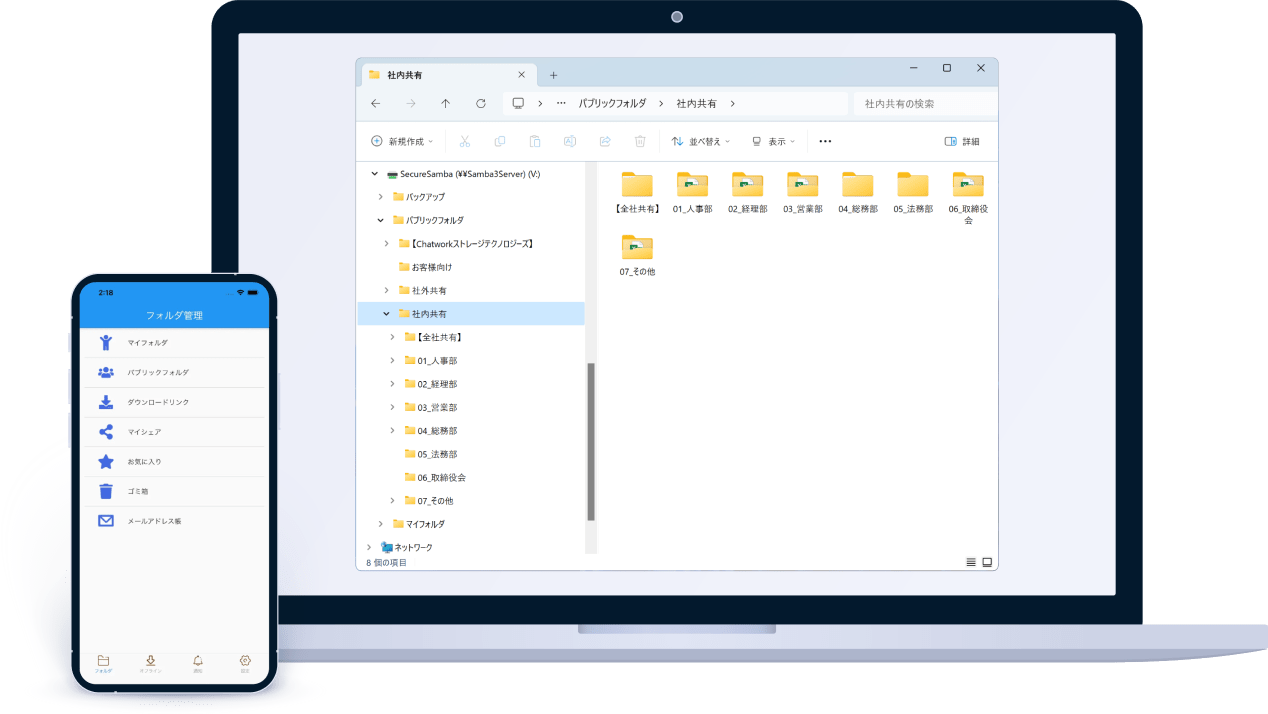

これらの要件を満たす具体的な選択肢の一つとして、国産のクラウドストレージである「セキュアSAMBA」があります。

通信とファイルの二重暗号化、IPアドレス・デバイス制限、階層的なアクセス権限設定といった多彩なセキュリティ機能で、企業のデータをあらゆる脅威から保護します。

また、直感的な操作性と手厚いサポート体制で、IT専門の担当者がいない企業でも安心して導入・運用が可能です。無料から始められるプランも用意されていますので、安全なクラウド環境を構築する第一歩として、ぜひご検討ください。

▷セキュアSAMBAのサービス資料の無料ダウンロードはコチラ